La cybersécurité, un métier à part entière

Trop souvent encore, la cybersécurité repose sur des gestes isolés : un pare-feu installé il y a plusieurs années, un antivirus non supervisé, quelques sauvegardes automatisées… Mais sans vigilance constante, sans mise à jour, sans expertise dédiée, ces solutions deviennent inopérantes.

Dans les PME, les collectivités, les établissements publics ou même certaines ETI, ce n’est pas la volonté qui manque, mais le temps, les moyens, la méthode.

C’est ici que la sécurité managée prend tout son sens.

Chez Heliaq Solutions, nous considérons que sécuriser un SI n’est pas seulement une affaire de technologie. C’est un engagement opérationnel permanent, qui doit s’appuyer sur :

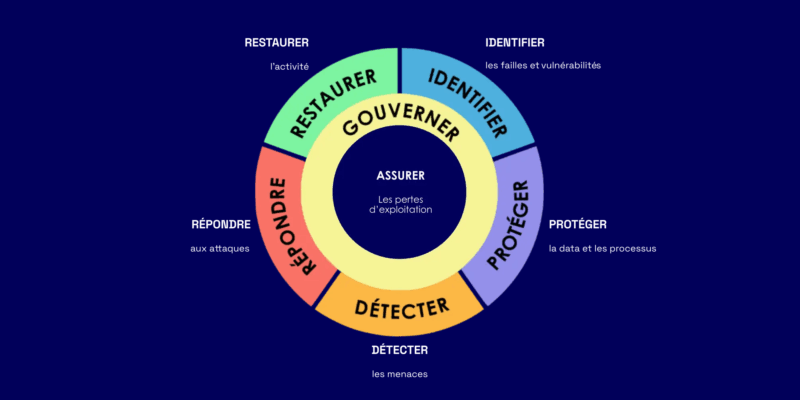

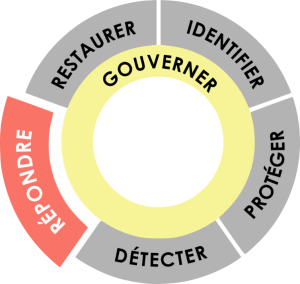

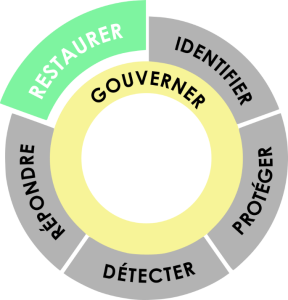

Notre démarche maîtrisée pour une protection 360°

Dans le référentiel NIST 2.0

Identifier les menaces

Nos solutions packagées ou sur-mesure

Nos solutions packagées ou sur-mesure

CyberDiag Audit de l’AD, Audit GHI (points de contrôles ANSSI)

CyberBreach Pen tests, Simulation d’attaques, Vulnerability Management

Découvrez nos solutions d’Audit & Pentest >

- Données sensibles (personnelles, financières, …)

- Périphériques connectés (imprimantes, caméras, etc.)

- Systèmes informatiques (serveurs, postes de travail, routeurs)

- Utilisateurs et comptes d’accès

- Applications et logiciels

- Réseaux (LAN, WAN, Cloud)

- Fournisseurs tiers et sous-traitants

Protéger tous les systèmes

Nos solutions packagées ou sur-mesure

Nos solutions packagées ou sur-mesure

CyberPhish

Phishing pédagogique

PAM

Gestion des Accès Privilégiés

SecMails

Sécurisation des messageries

Security As a Service

Firewalling as a Service, EPP, EDR Découvrir la solution >, MDR

Network as a Service : Découvrir la solution >

- Pare-feu et systèmes de sécurité réseau

- Systèmes de chiffrement pour les données en transit et au repos

- Politiques d’authentification forte (MFA)

- Gestion des accès et des privilèges

- Mises à jour de sécurité et correctifs

- Sensibilisation à la sécurité pour les employés

- Mesures de sécurité physique (accès restreint aux locaux, etc.)

Détecter de manière proactive

Nos solutions packagées ou sur-mesure

Nos solutions packagées ou sur-mesure

CyberSOC >

Surveillance continue, Analyse semi-automatisée,

Gestion intégrée des incidents

- Systèmes de détection d’intrusion (IDS) et de prévention (IPS)

- Analyse des journaux (logs) et de l’activité réseau

- Surveillance des anomalies de trafic

- Systèmes de détection de logiciels malveillants

- Signalement des incidents de sécurité

Répondre aux attaques

Nos solutions packagées ou sur-mesure

Nos solutions packagées ou sur-mesure

CyberRescue

Isolation des systèmes compromis, Neutralisation des vecteurs d’attaque, Coordination des actions d’urgence et de résolution de crise

- Plan d’intervention en cas d’incident

- Équipes de réponse à incidents (CSIRT)

- Isolation des systèmes affectés

- Collecte de preuves numériques

- Communication interne et externe en cas d’incident (CNIL, ANSSI)

Restaurer l'activité

Nos solutions packagées ou sur-mesure

Nos solutions packagées ou sur-mesure

Backup as a Service

Sauvegarde immuable

Disaster Recovery as a Service

Plan de reprise d’activité informatique : Découvrir la solution >

- Rétablissement des systèmes à partir de sauvegardes

- Révision et amélioration des politiques de sécurité

- Évaluation des dommages subis et des leçons apprises

- Mise en place de mesures pour éviter la récurrence

Une couverture complète, opérée par nos centres de services souverains

Notre sécurité managée est opérée depuis nos centres de services, interconnectés à 7 datacenters, tous exclusivement situés en France. Cette organisation garantit :

- Une administration 100 % souveraine

- Une traçabilité des actions

- Une réactivité sans dépendance à des acteurs tiers

Les composants pris en charge sont les suivants :

– Protection des terminaux (EPP / EDR)

Antivirus nouvelle génération, surveillance comportementale

Réaction automatisée ou humaine (quarantaine, analyse)

Politiques de durcissement et conseils d’amélioration

– Pare-feux et flux réseau

Firewalls NGFW supervisés

Analyse des flux, gestion des règles métiers

– Sauvegardes et continuité

Sauvegardes robustes avec objectifs RPO/RTO définis

Supervision quotidienne et tests de restauration

Mise en place de PRA / PCA personnalisés

– Maintien en conditions de sécurité

Scans de vulnérabilités, alertes éditeurs, patch management

Revue régulière des configurations

– Authentification & gestion des accès

Politiques de mots de passe renforcées

MFA intégré

Nettoyage périodique des droits, audit des accès

Un portail de supervision sécurisé

Chaque client dispose d’un portail dédié, donnant accès à :

- Ses tickets d’intervention

- Ses rapports de supervision

- Ses indicateurs de performance

- L’historique des événements de sécurité

Un moyen simple de garder la main sur votre cybersécurité, en temps réel.

Aller au-delà de la technologie

Chez Heliaq Solutions, la sécurité managée, ce n’est pas de la sous-traitance, c’est un engagement mutuel :

- Transparence sur chaque action

- Réactivité de nos équipes

- Intégration fluide dans vos processus

Nos experts parlent votre langage, comprennent vos enjeux, et agissent avec vous dans la durée. Chaque alerte traitée, chaque faille évitée, chaque restauration réussie est un acte de résilience collective.